.jpg_nullbyte勒索病毒的解密方法

1、上面说到这个病毒会伪装成正常程序误导用户,当有人下载并执行应用程序时,它将显示标准的“NecroBot”界面,要求受害者登录。(其实是假的)

2、如果输入任何登录信息(真实或虚假)并按下登录按钮,程序将假装尝试登录NecroBot服务器。但是,在后台,勒索软件会通过将输入的凭据上传到命令和控制服务器来窃取输入的凭据,然后开始加密受害者的文件。

3、完成后,勒索软件将显示其锁定屏幕,提示用户支付.1比特币来解密文件。

1、Nullbyte勒索软件将使用AES加密对文件进行加密,然后将_ nullbyte 扩展名附加到加密文件中。例如,当文件加密时,test.jpg将成为test.jpg_nullbyte。

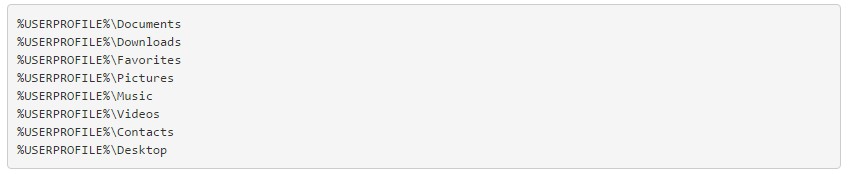

加密文件时,Nullbyte勒索软件将加密位于以下文件夹中的任何文件(见 下图)

2、在运行时,这个勒索软件还会终止chrome,cmd,taskmgr,firefox,iexplore和opera进程

最后,但并非最不重要的是,勒索软件将生成当前活动的Windows屏幕的屏幕截图,并将其上传到勒索软件的命令和控制服务器。目前,尚未知道如何使用屏幕截图,但它可用于可能的信息窃取或勒索。

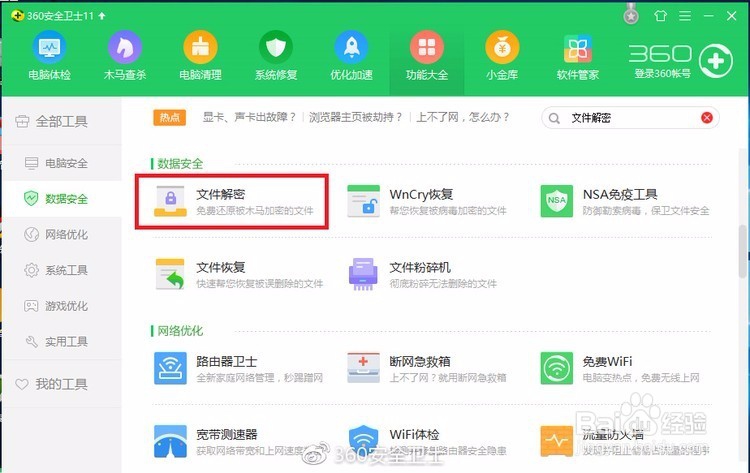

1、首先我们百度搜索360安全卫士,正常下载安装,然后打开功能大全,找到解密大师

或者下载百度云盘链接里的离线安装包https://pan.baidu.com/s/1TDANMtnLqE7k10h5jVGeZw

2、打开360解密大师,选择加密文件位置(桌面文件在C盘储存),选择完成后直接点击立即扫描

3、最后开始扫描,我们可以从图中看到,文件发现可以解密会自动进行解密,并保存在设置好的解密路径下。即完成此勒索病毒的文件解密

声明:本网站引用、摘录或转载内容仅供网站访问者交流或参考,不代表本站立场,如存在版权或非法内容,请联系站长删除,联系邮箱:site.kefu@qq.com。